- 易迪拓培训,专注于微波、射频、天线设计工程师的培养

烽火DPI打造可控高效的广电网络

摘要:本文阐述了如何应用烽火DPI设备解决目前广电运营商网络存在的不能对流量进行精细化管理控制问题。

一、DPI技术背景

当前很多地方广电开展宽带接入业务的时候,都是通过租用或者合作的形式获得互联网出口资源,也就是说,广电城域网的出口带宽成本是很高的。为了充分利用出口带宽资源,提高单位带宽创造的效益,就需要对P2P等一些价值较低的流量进行管控。另外,传统电视节目将和互联网互通,如何保证电视节目传输安全以及QoS,对于网络的管理和控制将显得尤为重要(图1.1)。

图1.1 各种业务对带宽的抢占

DPI技术的出现,为广电运营商带来了曙光,通过部署DPI系统,可以实现:

• 可视化全网:可以深入了解整个网络带宽由哪些应用占用(P2P/WEB TV/流媒体/IM/Games等。)

• 流量精细化管理:通过灵活的带宽管理机制(带宽整形、QoS管理、限速、提速、封堵等),来限制"高消耗、低价值"的业务和用户,从而有效的保障关键业务、关键用户,提升用户感知,提高带宽使用的性价比。

• 丰富的QoS提供能力:根据不同的QoS需求,可提供CBR、VBR、UBR业务,可以在IP网络中提供虚拟专线业务。

• 及时发现和抑制异常流量:可从网络通路上第一时间拦截异常流量,避免其对网络造成破坏性影响。

• 透视全网服务质量,保障关键业务质量:可透视全网各种业务的延时、抖动、带宽占用等QoS指标,从而精确定位QoS劣化点。

• 智能业务性能分析,减少网络瘫痪和性能劣化的时间。

• 减少或延迟带宽投入,降低网络运营成本:通过烽火科技DPI产品解决方案所提供的长期统计报告,可以准确了解网络带宽过去、现在和将来的总体使用情况,识别出实际带宽需求小于实际分配(租用)带宽的链路。对于广域网(WAN)连接,可以减少或者推迟网络升级计划(例如升级为千兆网,购买新的路由器等);从而节省了大笔费用。通过量化依据为带宽扩容提供科学的决策支持。

• 转变被动维护局面,先于用户发现故障:烽火科技DPI产品以其迅捷的故障响应机制和完善的主动监测流程为宽带网络的运营维护提供全面的保障机制,加快故障响应处理速度,缩短平均故障响应时间,大大提高了维护效率。

• 提高市场竞争力,树立移动宽带精品网品牌。

二、DPI核心技术

2.1 DPI与普通检测技术区别

普通的报文检测往往仅分析IP分组的四层以下内容,一般包括源地址、源端口、目的地址、目的端口以及协议类型,如图1.2所示。

图1.2 传统的IP头部报文分析

然而,仅通过分析IP地址和端口来识别业务存在很多的问题,包括:

1.端口可变的业务。比如BT/EDK等业务,可以由用户自行设定端口。

2.隐藏在合法端口之后的隧道业务。比如为躲避防火墙封锁而隐藏在80端口通过隧道传输VoIP语音或数据的应用。

3.IP地址可变业务。比如部分应用为了逃避封锁,不断变换IP地址。

4.交互式业务。比如FTP/流媒体/VoIP等,其媒体流的端口是通过交互协商出来的,非固定端口。

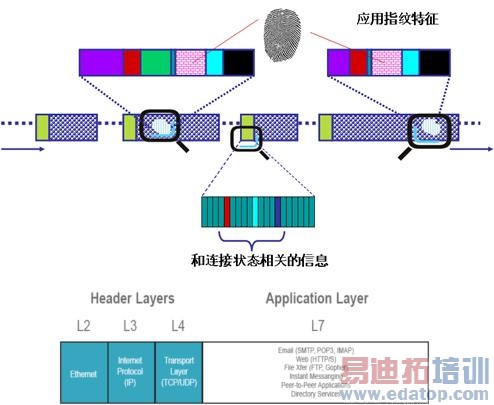

DPI,Deep Packet Inspection,深度包检测,通常简称为DPI。所谓深度分组包检测是相对普通报文检测而言的一种新的检测技术,即对第七层,也即应用层的内容(净荷)进行深度分析,从而根据应用层的净荷特征识别其应用类型或内容。如图1.3所示。当IP数据包、TCP或者UDP数据流经过基于DPI技术的网络设备时,DPI引擎通过深入读取IP包载荷的内容来对OSI 7层协议中的应用层信息进行重组,从而识别出IP包的应用层协议。

图1.3 DPI技术对应用特征的分析

DPI技术是通过深入重组、分析第七层分组的净荷内容,匹配业务特征,从而判断业务和应用类型,DPI技术可以细分不同的应用类型。

2.2 DPI技术介绍

DPI技术主要应用于业务识别和带宽管理领域,下面就分别将这两项主要技术进行详细阐述。

2.2.1 业务识别技术

不同的应用通常会采用不同的协议,而各种协议都有其特殊的特征(除加密应用),这些特征可能是特定的端口、特定的字符串或者特定的Bit序列。基于净荷特征匹配技术,正是通过识别数据报文中的净荷特征来确定业务流所承载的应用。根据具体检测方式的不同,基于净荷特征匹配技术又可细分为固定(或可变)位置特征匹配、多连接联合匹配和状态特征匹配四种分支技术。通过对特征信息的升级,基于净荷特征匹配技术可以很方便地扩展到对新协议的检测。

2.2.2 带宽管理技术

串联流量控制

串接流控通常以透明模式串接到网络设备中使用。通过对网络上的各种类型的应用流量进行分类,并根据控制策略,可将需要控制的P2P 流量数据包丢弃。P2P 数据传输的两端客户端由于再一定的时间内未收到数据包或确认信息,将启用TCP/IP 协议的拥塞控制机制或应用层协议进行降速传输,从而实现对P2P流量进行控制的目的。

并联干扰控制

旁路干扰控制主要采用数据包伪装技术将伪装的干扰数据包发到正在通信的TCP、UDP 连接中降低连接的数据传输速率或者切断连接以达到流量控制的目的。由于P2P 数据传输采用TCP 或UDP方式,因此旁路干扰控制的流量控制方法有如下几种:

▪ TCP 截断,通过伪造并发送TCP RST 报文来截断TCP 连接。

▪ TCP 降速,通过伪造并发送特殊sequence 报文来减小TCP 的滑动窗口值。

▪ UDP 截断,通过伪造并发送P2P 应用层特殊控制命令方式来截断UDP 连接。

▪ UDP 降速,通过伪造并发送P2P 应用层特殊控制命令方式来降低UDP连接的传送速率。

2.2.3 DPI的核心-应用特征库

DPI技术的核心点在于如何维护一个高准确性、高实时性的应用特征库,从而保障应用特征识别的准确性、实时性,进而保障运营商对应用的管控准确性和实时性。目前运营商已建设的DPI系统普遍遭遇到应用特征更新不及时、管控效果不佳等问题,均来源于特征库的准确性和实时性无法得到及时保障。

2.3 烽火DPI功能

用户行为分析控制:

它能在转发流量的同时识别各种网络应用、并实时调整不同的网络应用占用的带宽资源,达到优化网络的效果。用户行为分析控制系统可以满足10~100,000用户不同规模网络的控制处理,支持多条互联网服务提供商链路,多个用户区域分区控制。并可以同时支持光口、电口两种网络接口,兼容各种网络,可以轻松对多个链路进行控制。用户行为分析控制系统适用于大中小型企事业、高校、运营商等各种网络环境。

共享上网检测:

共享上网检测系统是专为广电运营商ISP设计的,用来协助广电相关部门检测出哪些用户使用同一个账户共享上网,检测黑网吧,避免广电收费流失。并可对检测出的非法使用进行阻断、警告、事后处理等处理方式。

互联网访问控制:

互联网访问控制系统通过捕获用户访问请求,分析和识别用户所访问的内容属于哪一类别,然后根据不同用户的过滤规则允许或禁止用户访问其内容,同时把网内用户的所有访问请求产生一个详细报告,通过该报告可以实现对网内Internet用户访问行为的监控、统计和管理,辅助运营商进行决策分析。互联网访问控制系统拥有完善的网站分类数据库,可对网络中的每个用户的明细访问行为进行监控,分析其目的网址的分类,并生成各类图表供ISP运营商和管理者分析决策。

互联网信息发布:

互联网信息发布系统突破了传统基于网站的互联网广告的被动"拉"模式,如访问新浪只能看到新浪的广告,而看不到搜狐的广告,互联网信息发布系统所推送的内容不在受用户访问站点的限制,只要是ISP网内的用户浏览网页,就可以接收到推送的内容。同时能够通过收集的用户上网信息,为运营商了解、分析宽带用户的运行情况,提供重要的参考数据与及时的反馈提升宽带服务的质量。

三、DPI典型部署方式

3.1 固定宽带互联网

串联式部署

系统通过BYPASS设备串联接入到网络中,对网络中的流量进行分析监控,针对非法流量进行策略操作。

这种部署方式优点在于部署简单,准确监控所有流量,可操作的策略多。可适应运营商各种不同的链路环境,但缺点在于增加网络节点。

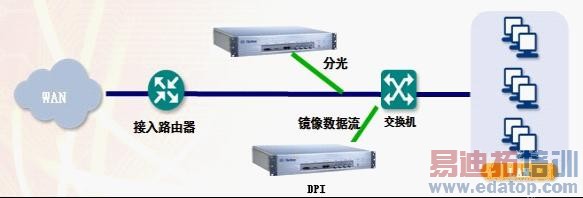

并联式部署

系统通过基于ATCA的一体化设备对链路从业务、流量、质量、安全等维度进行分析,并可针对非法VoIP、P2P、一拖N等非法业务实时并联干扰管控。

这种部署方式优点在于部署简单,设备数量少,占用机架和功率资源少,扩容直接通过扩业务板卡和数据板卡即可完成,缺点在于数据板卡的处理效率比分布式的单机设备略逊一些,适合链路数目多且但链路带宽占用率不是非常高的环境。

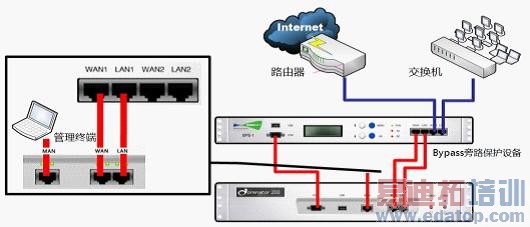

3.2 Bypass 设备

ByPass旁路保护系统的针对DPI串行设备的网络保护装置,通过检测串接设备是否正常运行进行保护。一旦串接设备出现故障,则ByPass承担起联通网络的作用,使得物理网络导通。

图 Bypass旁路保护系统设备图

将ByPass串联入网络,再将网络设备并联在ByPass设备上,将ByPass与DPI各自的串行通讯口相连接,实时监控DPI运行状态。DPI设备正常工作时网络由其连通,一旦出现故障或者掉电,ByPass便即刻切换到保护状态,实时保护网络。

图 Bypass旁路保护设备连接图

来源:C114中国通信网

上一篇:提升城域核心传送网络的承载效率

下一篇:SingleSON:为新时代网络运维护航