- 易迪拓培训,专注于微波、射频、天线设计工程师的培养

浅析RFID电子标签的安全性能

录入:edatop.com 点击:

RFID电子标签在国内的应用越来越多,其安全性也开始受到重视。RFID电子标签自身都是有安全设计的,但是RFID电子标签具备足够的安全吗?个人信息存储在电子标签中会泄露吗?RFID电子标签的安全机制到底是怎样设计的?本文围绕目前应用广泛的几类电子标签探讨RFID电子标签的安全属性,并对RFID电子标签在应用中涉及的信息安全方面提出了建议。

RFID技术最初源于雷达技术,借助于集成电路、微处理器、通讯网络等的技术进步逐渐成熟起来。RFID技术经美国军方在海湾战争中军用物资管理方面的成功应用,使其在交通管理、人员监控、动物管理、铁路和集装箱等方面得到推广。

随着全球几家大型零售商WalMart、Metro、Tesco等出于对提高供应链透明度的要求,相继宣布了各自的RFID计划,并得到供应商的支持,取得了很好的成效。从此,RFID技术打开了一个巨大的市场。随着成本的不断降低和标准的统一,RFID技术还将在无线传输网络、实时定位、安全防伪、个人健康、产品全生命周期管理等领域进行广泛的应用。

可以预见,随着数字化时代的发展,以网络信息化管理、移动计算、信息服务等为迫切需求和发展动力,RFID这项革命性的技术将对人类的生产和生活方式产生深远的影响。

RFID电子标签分类

谈及RFID电子标签的安全性,需要先了解RFID电子标签的种类及特性。随着RFID技术概念的深化,很多人把非接触智能卡也归入RFID的范畴。

RFID电子标签按供电方式分为无源标签和有源标签二种;按工作方式分为被动,半主动,主动三种;按工作频率分为低频30kHz ~ 300kHz、高频3MHz ~ 30MHz、超高频433MHz,902~928MHz、微波2.45GHz,5.8GHz;根据芯片的类型还可分为存储型、逻辑加密型和CPU型。

RFID电子标签的安全设置

RFID电子标签的安全属性与标签分类直接相关。一般来说安全性等级中存储型最低,CPU型最高,逻辑加密型居中,目前广泛使用的RFID电子标签中也以逻辑加密型居多。存储型RFID电子标签没有做特殊的安全设置,标签内有一个厂商固化的不重复不可更改的惟一序列号,内部存储区可存储一定容量的数据信息,不需要进行安全认证即可读出或改写。虽然所有的RFID电子标签在通信链路层都没有采用加密机制,并且芯片(除CPU型外)本身的安全设计也不是非常强大,但在应用方面因为采取了很多加密手段使其可以保证足够的安全性。

CPU型的RFID电子标签在安全方面做的最多,因此在安全方面有着很大的优势。但从严格意义上来说,此种电子标签不应归属为RFID电子标签范畴,而应属非接触智能卡类。可由于使用ISO 14443 Type A/B协议的CPU非接触智能卡与应用广泛的RFID高频电子标签通讯协议相同,所以通常也被归为RFID电子标签类。

逻辑加密型的RFID电子标签具备一定强度的安全设置,内部采用了逻辑加密电路及密钥算法。可设置启用或关闭安全设置,如果关闭安全设置则等同存储卡。如OTP(一次性编程)功能,只要启用了这种安全功能,就可以实现一次写入不可更改的效果,可以确保数据不被篡改。另外,还有一些逻辑加密型电子标签具备密码保护功能,这种方式是逻辑加密型的RFID电子标签采取的主流安全模式,设置后可通过验证密钥实现对存储区内数据信息的读取或改写等。采用这种方式的RFID电子标签使用密钥一般不会很长,四字节或六位字节数字密码。有了安全设置功能,逻辑加密型的RFID电子标签还可以具备一些身份认证及小额消费的功能。如第二代公民身份证、Mifare(菲利普技术)公交卡等。

CPU类型的广义RFID电子标签具备极高的安全性,芯片内部的COS本身采用了安全的体系设计,并且在应用方面设计有密钥文件,认证机制等,比前几种RFID电子标签的安全模式有了极大的提高;也保持着目前唯一没有被人破解的记录。这种RFID电子标签将会更多地被应用于带有金融交易功能的系统中。

RFID电子标签在应用中的安全机制

首先,探讨存储型RFID电子标签在应用中的安全设计。存储型RFID电子标签的应用主要是通过快速读取ID号来达到识别的目的,主要应用于动物识别、跟踪追溯等方面。这种应用要求的是应用系统的完整性,而对于标签存储数据要求不高,多是应用惟一序列号的自动识别功能。

如果部分容量稍大的存储型RFID电子标签想在芯片内存储数据,对数据做加密后写入芯片即可,这样信息的安全性主要由应用系统密钥体系安全性的强弱来决定,与存储型RFID本身就没有太大关系。

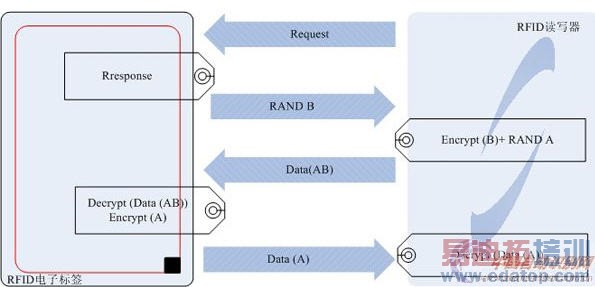

逻辑加密型的RFID电子标签应用极其广泛,并且其中还有可能涉及小额消费功能,因此它的安全设计是极其重要的。逻辑加密型的RFID电子标签内部存储区一般按块分布,并有密钥控制位设置每数据块的安全属性。先来解释一下逻辑加密型的RFID电子标签的密钥认证功能流程,以Mifare one (菲利普技术)为例,参见图1。

1、应用程序通过RFID读写器向RFID电子标签发送认证请求;

2、RFID电子标签收到请求后向读写器发送一个随机数B;

3、读写器收到随机数B后向RFID电子标签发送使用要验证的密钥加密B的数据包,其中包含了读写器生成的另一个随机数A;

4、RFID电子标签收到数据包后,使用芯片内部存储的密钥进行解密,解出随机数B并校验与之发出的随机数B是否一致;

5、如果是一致的,则RFID使用芯片内部存储的密钥对A进行加密并发送给读写器;

6、读写器收到此数据包后,进行解密,解出A并与前述的A比较是否一致;

如果上述的每一个环节都成功,则验证成功;否则验证失败。这种验证方式可以说是非常安全的,破解的强度也是非常大的,比如Mifare的密钥为6字节,也就是48位;Mifare一次典型验证需要6ms,如果在外部使用暴力破解的话,所需时间为248×6ms/3.6×106小时,结果是一个非常大的数字,常规破解手段将无能为力。

CPU型RFID电子标签的安全设计与逻辑加密型相类似,但安全级别与强度要高得多,CPU型RFID电子标签芯片内部采用了核心处理器,而不是如逻辑加密型芯片那样在内部使用逻辑电路;并且芯片安装有专用操作系统,可以根据需求将存储区设计成不同大小的二进制文件、记录文件、密钥文件等。使用FAC设计每一个文件的访问权限,密钥验证的过程与上述相类似,也是采用随机数+密文传送+芯片内部验证方式,但密钥长度为16字节。并且还可以根据芯片与读写器之间采用的通讯协议使用加密传送通信指令。

RFID应用系统的安全设计

以上几种RFID电子标签芯片的安全设计我们已经初步了解了,那么它的安全模式真的就很安全么?

2008年2月荷兰政府发布了一项警告,指出目前广泛应用的MifareRFID产品赖以保证安全的密钥存在很高的风险。这个警告的起因是:一个是德国的学者Henryk Plotz,和一个是弗吉尼亚大学的在读博士Karsten Nohl,他们表示已破解Mifare的Crypto-1加密算法,利用普通的计算机在几分钟之内就能够破解出Mifare Classic的密钥,一时之间RFID电子标签的安全再度受到审视。

那么这两位专家是怎么破解的:他们使用了反向工程方法,一层一层剥开芯片,从而分析芯片中近万个逻辑单元,并且幸运的是,他们发现了16位随机数发生器的原理,可以准确预测下一次产生的随机数,根据48位逻辑移位寄位器的加密算法,利用普通计算机通过向读卡器发送几十个随机数,就能够猜出卡片的密钥是什么。国内有些地区也曾经出现Mifare交通卡被破解,被人私自充值的问题。其实那些破解更多的是针对系统而不是RFID电子标签本身,所以不会对其他地区和其他系统造成威胁和破坏,但是Nohl和Plotz这两人所做的完全不同,他们几乎可以让Mifare Classic在一夜之间从这个地球上被淘汰。

能够看出,RFID电子标签尽管已经极力做好安全设计,但是还是被破解了(仅是Mifare,CPU型的目前无人能破解),那么RFID电子标签还安全么?RFID应用系统又要怎么做来保证和加强安全性呢?

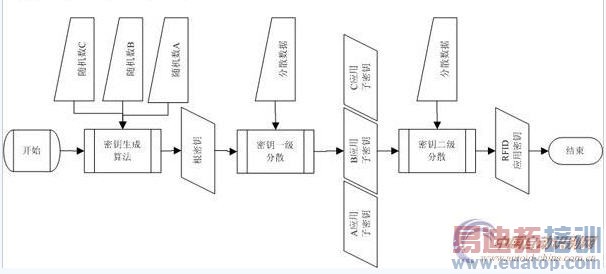

答案只有一个,那就是RFID应用系统采用高安全等级的密钥管理系统,密钥管理系统相当于在RFID电子标签本身的安全性基础上再加上一层保护壳,这层保护壳的强度决定于建立于数学基础上的密钥算法。目前应用广泛的主要有PKI体系(非对称密钥算法RSA及椭圆曲线)及简易的对称加密体系(DES及3DES等),以在RFID行业应用比较广泛的对称密钥管理系统来说明。参见图2。

如果采用了这种管理方式,前面破解的这种RFID电子标签芯片,也只是破解了一张RFID电子标签的密钥而已,破解了一张RFID电子标签不代表可以破解整个应用系统的密钥,系统还是安全的。

那么系统中持卡人可以效仿这种破解么?且不说这需要多么精深的专业技术,要使用多么专业的设备,即使破解成功了,应用系统的管理功能足可以在下一次账目分析处理时使不合理消费记录无处藏身,那么破解的这一张RFID电子标签芯片也将被加入系统黑名单而无法再次使用。

对被破解的这一张RFID电子标签有可能采取更高的安全设计么?更多的事实表明,RFID应用系统中被破解主要是系统中的安全漏洞,和密钥的管理不善,也就是说,内部管理风险比外部破解风险要大得多,做好这些远比保护被专家采用那么多专业手段来破解的这一张RFID电子标签要重要的多。

目前在金融领域,POBC2.0的推行使RFID电子标签在金融消费领域会更加安全,规定中不仅采用了专用交易流程限制,在认证安全方面又使用了PKI体系的静态认证、动态认证、混合认证,安全性能又提高了一个等级。

所以我们完全有理由认为,RFID电子标签自身的安全设计虽有不足,但完善的RFID应用系统可以弥补并保证RFID电子标签安全地运行。RFID电子标签只是信息媒介,在RFID电子标签自有的安全设置基础上,加上应用系统更高级别的安全设计才能使RFID电子标签的安全无懈可击。 (作者单位:同方锐安科技有限公司)

RFID技术最初源于雷达技术,借助于集成电路、微处理器、通讯网络等的技术进步逐渐成熟起来。RFID技术经美国军方在海湾战争中军用物资管理方面的成功应用,使其在交通管理、人员监控、动物管理、铁路和集装箱等方面得到推广。

随着全球几家大型零售商WalMart、Metro、Tesco等出于对提高供应链透明度的要求,相继宣布了各自的RFID计划,并得到供应商的支持,取得了很好的成效。从此,RFID技术打开了一个巨大的市场。随着成本的不断降低和标准的统一,RFID技术还将在无线传输网络、实时定位、安全防伪、个人健康、产品全生命周期管理等领域进行广泛的应用。

可以预见,随着数字化时代的发展,以网络信息化管理、移动计算、信息服务等为迫切需求和发展动力,RFID这项革命性的技术将对人类的生产和生活方式产生深远的影响。

RFID电子标签分类

谈及RFID电子标签的安全性,需要先了解RFID电子标签的种类及特性。随着RFID技术概念的深化,很多人把非接触智能卡也归入RFID的范畴。

RFID电子标签按供电方式分为无源标签和有源标签二种;按工作方式分为被动,半主动,主动三种;按工作频率分为低频30kHz ~ 300kHz、高频3MHz ~ 30MHz、超高频433MHz,902~928MHz、微波2.45GHz,5.8GHz;根据芯片的类型还可分为存储型、逻辑加密型和CPU型。

RFID电子标签的安全设置

RFID电子标签的安全属性与标签分类直接相关。一般来说安全性等级中存储型最低,CPU型最高,逻辑加密型居中,目前广泛使用的RFID电子标签中也以逻辑加密型居多。存储型RFID电子标签没有做特殊的安全设置,标签内有一个厂商固化的不重复不可更改的惟一序列号,内部存储区可存储一定容量的数据信息,不需要进行安全认证即可读出或改写。虽然所有的RFID电子标签在通信链路层都没有采用加密机制,并且芯片(除CPU型外)本身的安全设计也不是非常强大,但在应用方面因为采取了很多加密手段使其可以保证足够的安全性。

CPU型的RFID电子标签在安全方面做的最多,因此在安全方面有着很大的优势。但从严格意义上来说,此种电子标签不应归属为RFID电子标签范畴,而应属非接触智能卡类。可由于使用ISO 14443 Type A/B协议的CPU非接触智能卡与应用广泛的RFID高频电子标签通讯协议相同,所以通常也被归为RFID电子标签类。

逻辑加密型的RFID电子标签具备一定强度的安全设置,内部采用了逻辑加密电路及密钥算法。可设置启用或关闭安全设置,如果关闭安全设置则等同存储卡。如OTP(一次性编程)功能,只要启用了这种安全功能,就可以实现一次写入不可更改的效果,可以确保数据不被篡改。另外,还有一些逻辑加密型电子标签具备密码保护功能,这种方式是逻辑加密型的RFID电子标签采取的主流安全模式,设置后可通过验证密钥实现对存储区内数据信息的读取或改写等。采用这种方式的RFID电子标签使用密钥一般不会很长,四字节或六位字节数字密码。有了安全设置功能,逻辑加密型的RFID电子标签还可以具备一些身份认证及小额消费的功能。如第二代公民身份证、Mifare(菲利普技术)公交卡等。

CPU类型的广义RFID电子标签具备极高的安全性,芯片内部的COS本身采用了安全的体系设计,并且在应用方面设计有密钥文件,认证机制等,比前几种RFID电子标签的安全模式有了极大的提高;也保持着目前唯一没有被人破解的记录。这种RFID电子标签将会更多地被应用于带有金融交易功能的系统中。

RFID电子标签在应用中的安全机制

首先,探讨存储型RFID电子标签在应用中的安全设计。存储型RFID电子标签的应用主要是通过快速读取ID号来达到识别的目的,主要应用于动物识别、跟踪追溯等方面。这种应用要求的是应用系统的完整性,而对于标签存储数据要求不高,多是应用惟一序列号的自动识别功能。

如果部分容量稍大的存储型RFID电子标签想在芯片内存储数据,对数据做加密后写入芯片即可,这样信息的安全性主要由应用系统密钥体系安全性的强弱来决定,与存储型RFID本身就没有太大关系。

逻辑加密型的RFID电子标签应用极其广泛,并且其中还有可能涉及小额消费功能,因此它的安全设计是极其重要的。逻辑加密型的RFID电子标签内部存储区一般按块分布,并有密钥控制位设置每数据块的安全属性。先来解释一下逻辑加密型的RFID电子标签的密钥认证功能流程,以Mifare one (菲利普技术)为例,参见图1。

图1 Mifare认证流程图

1、应用程序通过RFID读写器向RFID电子标签发送认证请求;

2、RFID电子标签收到请求后向读写器发送一个随机数B;

3、读写器收到随机数B后向RFID电子标签发送使用要验证的密钥加密B的数据包,其中包含了读写器生成的另一个随机数A;

4、RFID电子标签收到数据包后,使用芯片内部存储的密钥进行解密,解出随机数B并校验与之发出的随机数B是否一致;

5、如果是一致的,则RFID使用芯片内部存储的密钥对A进行加密并发送给读写器;

6、读写器收到此数据包后,进行解密,解出A并与前述的A比较是否一致;

如果上述的每一个环节都成功,则验证成功;否则验证失败。这种验证方式可以说是非常安全的,破解的强度也是非常大的,比如Mifare的密钥为6字节,也就是48位;Mifare一次典型验证需要6ms,如果在外部使用暴力破解的话,所需时间为248×6ms/3.6×106小时,结果是一个非常大的数字,常规破解手段将无能为力。

CPU型RFID电子标签的安全设计与逻辑加密型相类似,但安全级别与强度要高得多,CPU型RFID电子标签芯片内部采用了核心处理器,而不是如逻辑加密型芯片那样在内部使用逻辑电路;并且芯片安装有专用操作系统,可以根据需求将存储区设计成不同大小的二进制文件、记录文件、密钥文件等。使用FAC设计每一个文件的访问权限,密钥验证的过程与上述相类似,也是采用随机数+密文传送+芯片内部验证方式,但密钥长度为16字节。并且还可以根据芯片与读写器之间采用的通讯协议使用加密传送通信指令。

RFID应用系统的安全设计

以上几种RFID电子标签芯片的安全设计我们已经初步了解了,那么它的安全模式真的就很安全么?

2008年2月荷兰政府发布了一项警告,指出目前广泛应用的MifareRFID产品赖以保证安全的密钥存在很高的风险。这个警告的起因是:一个是德国的学者Henryk Plotz,和一个是弗吉尼亚大学的在读博士Karsten Nohl,他们表示已破解Mifare的Crypto-1加密算法,利用普通的计算机在几分钟之内就能够破解出Mifare Classic的密钥,一时之间RFID电子标签的安全再度受到审视。

那么这两位专家是怎么破解的:他们使用了反向工程方法,一层一层剥开芯片,从而分析芯片中近万个逻辑单元,并且幸运的是,他们发现了16位随机数发生器的原理,可以准确预测下一次产生的随机数,根据48位逻辑移位寄位器的加密算法,利用普通计算机通过向读卡器发送几十个随机数,就能够猜出卡片的密钥是什么。国内有些地区也曾经出现Mifare交通卡被破解,被人私自充值的问题。其实那些破解更多的是针对系统而不是RFID电子标签本身,所以不会对其他地区和其他系统造成威胁和破坏,但是Nohl和Plotz这两人所做的完全不同,他们几乎可以让Mifare Classic在一夜之间从这个地球上被淘汰。

能够看出,RFID电子标签尽管已经极力做好安全设计,但是还是被破解了(仅是Mifare,CPU型的目前无人能破解),那么RFID电子标签还安全么?RFID应用系统又要怎么做来保证和加强安全性呢?

答案只有一个,那就是RFID应用系统采用高安全等级的密钥管理系统,密钥管理系统相当于在RFID电子标签本身的安全性基础上再加上一层保护壳,这层保护壳的强度决定于建立于数学基础上的密钥算法。目前应用广泛的主要有PKI体系(非对称密钥算法RSA及椭圆曲线)及简易的对称加密体系(DES及3DES等),以在RFID行业应用比较广泛的对称密钥管理系统来说明。参见图2。

图2 密钥管理流程图

如果采用了这种管理方式,前面破解的这种RFID电子标签芯片,也只是破解了一张RFID电子标签的密钥而已,破解了一张RFID电子标签不代表可以破解整个应用系统的密钥,系统还是安全的。

那么系统中持卡人可以效仿这种破解么?且不说这需要多么精深的专业技术,要使用多么专业的设备,即使破解成功了,应用系统的管理功能足可以在下一次账目分析处理时使不合理消费记录无处藏身,那么破解的这一张RFID电子标签芯片也将被加入系统黑名单而无法再次使用。

对被破解的这一张RFID电子标签有可能采取更高的安全设计么?更多的事实表明,RFID应用系统中被破解主要是系统中的安全漏洞,和密钥的管理不善,也就是说,内部管理风险比外部破解风险要大得多,做好这些远比保护被专家采用那么多专业手段来破解的这一张RFID电子标签要重要的多。

目前在金融领域,POBC2.0的推行使RFID电子标签在金融消费领域会更加安全,规定中不仅采用了专用交易流程限制,在认证安全方面又使用了PKI体系的静态认证、动态认证、混合认证,安全性能又提高了一个等级。

所以我们完全有理由认为,RFID电子标签自身的安全设计虽有不足,但完善的RFID应用系统可以弥补并保证RFID电子标签安全地运行。RFID电子标签只是信息媒介,在RFID电子标签自有的安全设置基础上,加上应用系统更高级别的安全设计才能使RFID电子标签的安全无懈可击。 (作者单位:同方锐安科技有限公司)