- 易迪拓培训,专注于微波、射频、天线设计工程师的培养

校园一卡通的4层安全结构模型及关键技术

随着信息化产业的发展,全国各大高校都在积极推进“数字化校园”.校园一卡通系统是数字化校园的重要组成部分,它为数字化校园的建设提供了全面的数据采集和信息共享的环境.目前,关于校园一卡通系统设计方面的研究较多[1 ],但设计的系统结构还存在着安全方面的问题[4 ].笔者基于元数据应用集成技术,提出一个“四层安全”结构模型以保障校园信息系统的安全.该模型通过采用元数据技术、网络通信技术、数据库技术、自动控制技术和IC卡技术,集成了证件管理、档案管理、师生考勤、教学管理、食堂管理、机房管理及其他多种服务功能于一体,可使学生通过“一卡”实现对校园综合信息的共享.

1 4层安全结构模型

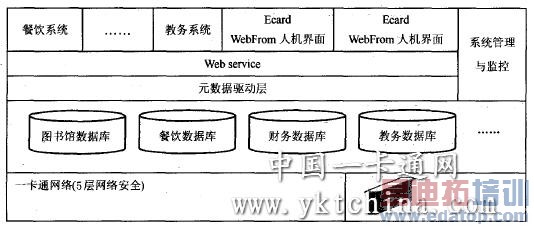

以元数据作为系统的数据组织与驱动策略,采用Web service应用集成接口标准对应用系统及网络安全认证功能统一集成.其体系结构模型见图1.图1中最底层(第5层)为终端用户与应用系统实现互联的一卡通网络,通过在该层引入四层安全结构模型来保障系统的安全.采用DESE 认证算法实现用户的安全认证,保障合法用户对系统的访问;第4层为数据源头层(各个部门数据库),包括财务、教务、学工、图书等各种数据源;第3层为元数据驱动层,是系统实现数据层集成的关键部分.通过在该层定义各种主题元数据,如图书元数据、餐饮元数据、教务元数据、财务元数据、用户界面元数据、用户权限元数据等,并采用元数据建模技术对这些元数据进行建模,实现整个系统的灵活集成,保障各个子系统的异构性及可扩充性等需求;第2层是实现对大学园区中各种应用系统在应用级别的统一集成问题,采用web service/XML技术实现不同的应用系统在XML接口级上的应用集成;第1层为用户的应用层,用户通过卡片实现用户认证及网络访问.

图1 校园一卡通系统集成体系结构

2 系统的关键技术

2.1 元数据的集成

关于元数据概念的理解有多种观点,综合分析,可狭义理解为“描述数据的数据,描述数据的结构、数据的更新情况、数据之间的依赖关系、数据的质量等”;也可广义理解为“不仅实现对数据的描述,而且描述并实现数据转换、操作、管理”.狭义元数据概念和广义元数据概念是从不同层次上对问题和操作数据进行描述.因此,元数据的概念可以理解为元数据是关于数据、操纵数据的过程和应用程序的结构与意义的描述信息,其主要目标是保持数据的一致性定义、数据间清晰明确的关系和数据间的信息共享,提供数据资源的全面指南.

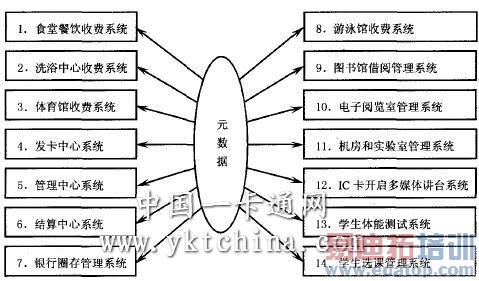

数据库应用系统的元数据是指有关数据库应用的一些数据结构和对象的描述信息.它们规定了数据库应用系统的用户界面、系统行为和系统的数据来源.可见,应用系统元数据是系统框架结构的抽象.对于特定系统,元数据是相对稳定、相对静止的,是整个系统的核心,对系统起控制作用.所以,基于元数据在数据集成方面的优势,引入元数据技术,并针对需要集成的数据源,设计的数据集成中心框架模型,见图2.

图2 基本地数据的集成

2.2 模型功能

(1)VLAN隔离技术.基于校园宽带环境下的校园一卡通系统,主干网络部分要求所有的以太网设备在VLAN部分和现有的校园网相隔离,保证现有的校园网和一卡通部分是2个网络,设备不允许互相访问.在实际应用过程中,通常采取物理分段(即在物理层和数据链路层上分为若干网段)与逻辑分段(即把网络分成若干IP子网)相结合的方法来实现对网络系统的安全性控制.在分段方式中,主要采用VLAN的方式实现网络安全.VLAN即虚拟网技术主要基于近年高速发展的局域网交换技术(ATM 和以太网交换)E4].交换技术将传统的基于广播的局域网技术发展为面向连接的技术.以太网从本质上说是基于广播机制,但应用了交换机和VLAN技术后,实际上转变为点到点的通讯.划分VLAN的方式有3种:① 基于端口的VLAN,就是将交换机中若干个端口定义为一个VLAN,同一个VLAN中的计算机具有相同的网络地址,不同VLAN之间进行通讯需要通过三层路由协议,并配合MAC地址的端口过滤,就可以防止非法入侵和IP地址的盗用问题.② 基于MAC地址的VLAN,一旦划分完成,无论节点在网络上怎样移动,由于MAC地址保持不变,因此不需要重新配置,但是如果新增加节点,就需要对交换机进行复杂的配置,以确定该节点的VLAN归属.③ 基于IP地址的VLAN,新增加节点时,无须进行太多配置,交换机根据IP地址会自动将其划分到不同的VLAN,这种VLAN智能化最高,实现最复杂.一旦离开该VLAN,原IP地址将不可用,从而可防止非法用户通过修改IP地址来越权使用资源.这3种划分方式各有其优缺点,在实际应用时应从安全性和可扩展性等方面全面考虑.

(2)卡片与设备的双向认证.设备具有防伪卡功能,卡片与设备双向认证,对于POS机每笔交易明细大庆石油学院学报 第33卷2009年记录都有流水号,所有交易帐目均带校验功能;POS机采用双CPU机制(一个负责读写卡,另一个负责数据通讯)和双FLASH 数据存储方式.

(3)卡片的安全.卡片具有非常高的安全性,Mifare One卡物理破译时间长;卡片分16个扇区,每一个扇区都有自己的读卡密码与写卡密码;卡片内所存储的数据采用3层128位DES加密算法进行加密.

(4)数据安全.充分利用oracle数据库的访问控制,保证中心数据库的安全性,并且对中心数据库中的重要数据表加校验,使之无法篡改;系统采用磁带备份、双机热备份、数据自动存储和异地备份等方式进一步保证一卡通数据的安全性。

2.3 基于DEC的数据加密算法

2.3.1 加密算法

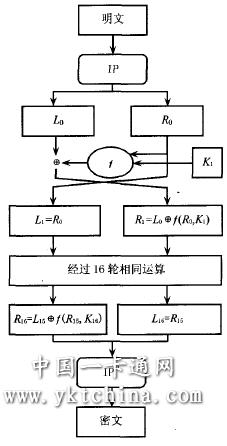

DES是一个分组加密算法,它以64位为分组对数据加密,加密和解密用的是同一个算法,它的密匙长度为56位,密匙可以是任意的56位的数,而且可以任意改变.

(1)DES对64(bit)位的明文分组M 进行操作,M 经过一个初始置换IP置换成m。

(2)将m。明文划分成左半部分和右半部分,m。=(L。,R。),左右部分各32位长.

(3)进行16轮完全相同的函数厂运算,在运算过程中数据与密匙结合.

(4)经过16轮后,左、右半部分合在一起经过一个末位置换.在每一轮中,密匙位移位,然后再从密匙的56位中选出48位.

(5)通过一个扩展置换将数据的右半部分扩展成48位,并通过一个异或操作替代成新的32位数据,再将其置换一次.这4步构成函数f.然后,通过另一个异或运算,函数 的输出与左半部分结合,其结果成为新的右半部分,原来的右半部分成为新的左半部分,将该操作重复16次,计算完毕.DES算法框图见图3.

图3 DES算法框图